お知らせ

“お取引先各位” 迷惑メール ウイルス “Emotet” にご注意 対策法を解説【中小企業の被害が急増】

最近、文面が [お取引先各位] で始まる迷惑メールが届きませんか?

このメールは恐らく “Emotet”(エモテット)というわれる攻撃メールです。

同様の攻撃は2018年頃からもありましたが、2020年9月に入り急激に国内での攻撃が増えました。

当社取引先から届いた迷惑メール

9月に入ってからは当社にも同様のメールが届いております。

しかも件名や本文中には私や同僚の宛名が記載されています。

恐らく取引先や登録先などから漏えいした名前とメールアカウントの情報が悪用されているのだと思われます。

実際、私宛に届いたメールの中には、

差出人に当社が過去に取引した会社様名や担当者様名が入っている場合がございました。

ご担当者様へ電話してみると、

多数の問い合わせが取引先から来て困っているとのことで、

急ぎ現地調査と対策をご依頼頂きました。

状況からみて、その会社様のPC内に保存されていた取引先のメールアカウントと名前が

漏えいしたとみて間違いないかと思われます。

まずは、漏えい元になっているPCの特定と、

そのPC内に保存されていた重要データの確認をおこなうと同時に

コーポレートサイト上にお知らせとお詫び文を掲載するよう手配いたしました。

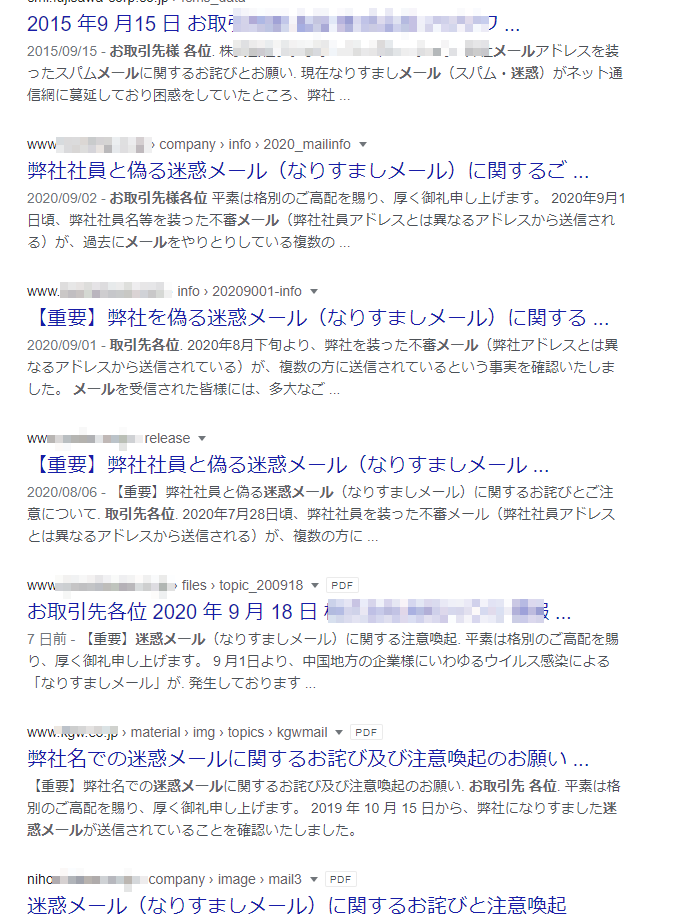

国内で同様の事例が多数発生中

Emotet(エモテット)という言葉の認知度はまだまだ高くありませんが、

実際同じような状況に陥っている企業は非常に多く、

検索するとこのように多数の企業のお詫びとお知らせがヒットします。

その多くは中小企業ですが、

中にはセキュリティ対策が取れているはずのISO27001やプライバシーマーク取得企業、

更には情報システム部にリソースが割かれているはずの上場企業もございます。

お詫び文の内容をみると、顧客や取引先から多くの問い合わせやクレームが入っているようで、

経緯を説明する内容となっています。

しかしながら原因はどうあれ、企業様の信用に傷がついたことは間違いありません。

現在、そういう状況に置かれている会社様はもちろんの事、

特にまだそういった傾向に無い会社様も、一度セキュリティの点検をされることをお勧め致します。

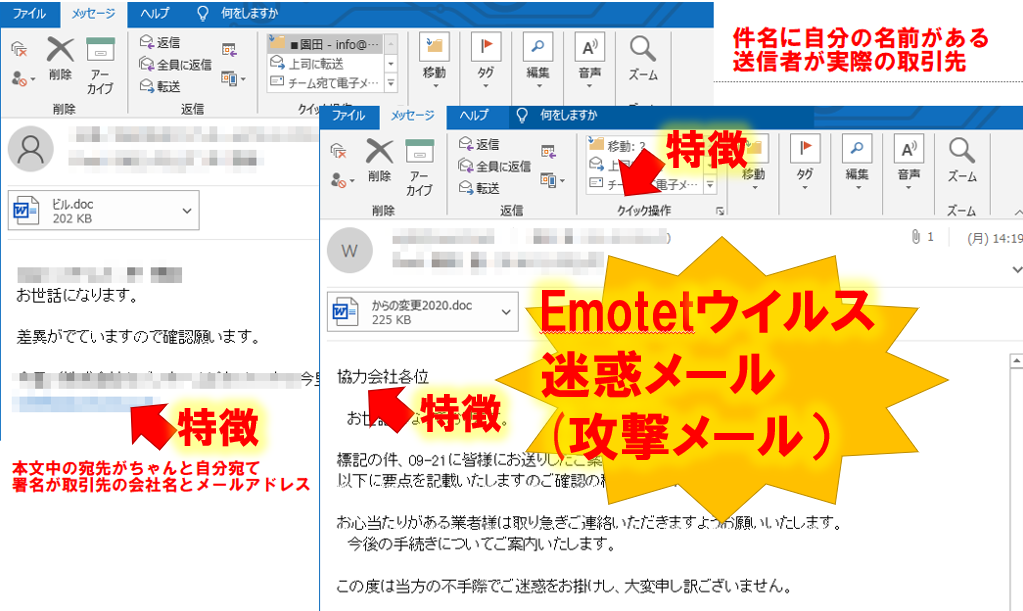

Emotet(エモテット)の特徴

Emotet(エモテット)はこれまでの迷惑メールに比べ、

受信者が誤って開いてしまうような構成になっています。

送信者が実際の取引先になっていることや、

宛先に自分の名前があること、

これまでに比べ日本語に違和感が少ない事(違和感がないわけではありません。)

といった特徴をもっています。

具体的には、

私に届いているメールを確認すると以下のような傾向があります。

・本文の最初に [協力会社各位]という文字。

・宛名が [RE: (自分の名前)]

・宛名が [Fwd: (自分の名前)]

・宛名が [(自分の名前)]

・宛名が [お手伝いいただける日程について、アンケートwお

・添付ファイルが [からの変更20-09.doc]

・添付ファイルが [契約する.doc]

・添付ファイルが [に修 2020 9月.doc]

・添付ファイルが [変化2020-09-23.doc]

・添付ファイルが [ビル.doc]

・添付ファイルが [注文.doc]

特に多いのが

本文が [協力会社各位] で始まるメールです。

また、どのメールも共通しているのは添付ファイルにワード(doc)ファイルが添付されていることです。

ワードの拡張子がdocのファイルはOffice2003までの形式で2007以降はdocxになります。

したがって現在もdoc形式のワードを使っている方はかなり少ないかと思われますので、

doc形式の添付ファイルの場合は疑ってかかるのが正解かと思われます。

Emotet(エモテット)の対策

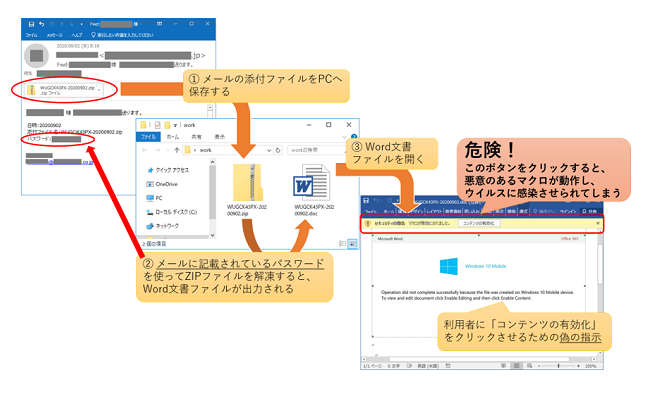

Emotet(エモテット)の攻撃手法は、メールに添付したワードファイル(.doc)に仕込まれたマクロや

本文中に記載されたURLをクリックすることによってマルウェアを感染させる手法です。

※9月に入り添付ファイルがzipファイルのものも出現しています。

ワードファイル(.doc)に関しては、開いた後に[コンテンツの有効]を押すことにより、

マクロを有効化するとマルウェアに感染すると思われます。

ですのでワードファイル(.doc)を開いただけでは感染していないと思われますが、

開かないに越したことは無いでしょう。

社員の皆さんには、上記特徴に一致するようなメールに関しては、

1.疑わしいと思ったら開かずに担当者へ聞く

2.添付ファイル付きは特に注意する。身に覚えのない添付ファイルは開かない。

3.上記特徴に一致する場合は開かずに破棄する

4.本文中にあるURLリンクは心当たりがない限りクリックしない

ということを徹底しましょう。

できればテキストを作成し、社員へ配布、説明の場を設けることをお勧め致します。

次に

万が一感染してしまった場合

Emotet(エモテット)の場合、取引先などに大量の迷惑メールが送信される場合が多いです。

取引先から問い合わせの連絡が来て感染に気付くわけですが、

その時点ではすでに多くの情報が詐取されていると思われます。

Emotet(エモテット)に感染すると、Emotet(エモテット)は密かにサーバーへ接続し、

自身をアップデートします。

一度感染してしまうとウイルス対策ソフトからも隠ぺいするような機能が組み込まれているようです。

Emotet(エモテット)自身のアップデートが完了すると、

Outlookの情報を中心に詐取し、アンダーグラウンドのサーバーへ送信します。

このOutlookの情報の中にはメールアカウントはもちろんの事、

アドレス帳に登録された連絡先なども詐取されます。

また、ブラウザの認証情報、ネットワークの認証情報なども盗まれる場合があります。

ブラウザの認証情報とは各サイトへのログインIDとパスワードです。

その中には銀行口座の情報があるかもしれません。

ネットワークの認証情報とは社内のサーバー等へのログイン情報です。

これが漏れると社内のサーバーがランサムウェアなどに感染させられる可能性があります。

これらのリスクを踏まえて、

まずは感染PCの特定が優先事項です。

実際に迷惑メールが送信された取引先を連絡帳に登録しているPCが特定できれば、

一番の近道かもしれません。

ただ、これは外部からの情報に頼るものですので、

簡単ではないかもしれません。

またはEmotet(エモテット)の迷惑メールの添付ファイルを実際に開いてしまった社員がいないか、

聞き取り調査をおこなうのも重要です。

この際は個々のPCで受信しているメールをチェックするのが良いでしょう。

添付ファイル付きのメールを中心にチェックすると短時間に確認できます。

それらにより感染PCが特定できた場合、

そのPCをネットワークから隔離し、

PCの初期化、又はウイルスの駆除が必要です。

ただ、Emotet(エモテット)に感染すると、

Emotet(エモテット)はウイルス駆除ソフトから隠ぺいしようとしますので、

通常のウイルス対策ソフトではウイルス駆除がうまくいかない場合がありえます。

ですので感染PCが1台の場合は、

PCの初期化をおこなうことを強くお勧めいたします。

初期化後はそのPCで利用していたWebサイトやサーバーなどを確認し、

不正アクセスを防ぐためパスワードの変更をおこないましょう。

ただ、感染PCが特定できない場合、

社内すべてのPCを初期化することはかなりの困難を要するかと思われます。

この場合はセキュリティの専門家にウイルス駆除とリスクの確認を依頼されるのが良いかと思われます。

また、これ以上の被害の拡大を防ぐために、

Webサイトなどでお詫びとお知らせを掲示し、

取引先などには注意喚起のための連絡を入れるのが良いでしょう。

古典的な手法ではありますが、

非常に厄介なウイルスですので、

万が一を意識して対応されることを強くお勧めいたします。

対策方法などでご相談される業者などが無い場合、

当社でもご相談を受け付けております。

不安に感じられる場合はお電話にてご相談頂ければ、対策のお手伝いをさせて頂きます。

クイックマン(S&Eシステムズ株式会社) フリーダイヤル:0120-775-200

データ復旧クイックマン 心斎橋本店

大阪市中央区南船場2丁目12-10 ダイゼンビル4F

データ復旧クイックマン 梅田店

大阪市北区梅田1丁目1-3 大阪駅前第3ビル2F

お問い合わせ:

Tel:0120-775-200

✉:info@s-systems.jp

https://www.quickman-pc.com/rescue/